English version below

Version française à suivre

Versió en català

Русская версия

È la logica di chi non sa bene che pesci pigliare. Nel dubbio spara nel mucchio, capace che prenderai anche il tuo bersaglio. O quella dei rastrellamenti per cui si buttano all’aria intere strade per cercare magari qualcosa che non c’è. La polizia (postale) italiana ha la brutta abitudine di frugare nei dati di centinaia, migliaia di persone anche solo per trovare un e-mail. È successo di nuovo al server che A/I ha in Norvegia: i dischi sono stati clonati per intero per una indagine di cui non ci hanno ancora detto nulla. Anche se non siamo direttamente coinvolti in una eventuale inchiesta resta il fatto che i dati dei nostri utenti (nella maggior parte dei casi crittati) sono comunque stati acquisiti da qualcuno che al massimo aveva il mandato per cercare una specifica cosa.

Ma è la logica del colpirne cento per “educarne” uno: intanto mi prendo tutti i dati e poi, quando non trovo quello che cercavo, arrivederci e grazie.

Quando queste cose accadono in Cina o in Iran immediatamente si mobilitano schiere di eroi della riservatezza a tuonare contro il “regime” di turno che spia i propri cittadini. Nel caso accada sotto il loro naso si distraggono magari perché stanno pensando ai riti tribali che si svolgono ai piani alti di questo paese.

Davanti a episodi del genere occorre reagire in fretta e in tanti, sia imparando a proteggere la riservatezza dei nostri dati, sia protestando contro la sorveglianza elettronica che avanza, con tentativi più o meno goffi ma comunque arbitrari e repressivi.

È anche interessante far notare come non ci fosse assolutamente necessità di realizzare questa operazione: ogni volta che ci sono stati chiesti log o informazioni, abbiamo sempre risposto; non è colpa nostra se le informazioni che cercano non le abbiamo o gli sono inutili. Al massimo lo consideriamo un merito. Come consideriamo un merito che nel giro di 24 ore il Piano R* ci abbia permesso di rimettere in piedi tutti i servizi abbattuti dal raid: da ormai 5 anni diciamo a tutti i nostri utenti che il nostro obiettivo è impedire che ciò che offriamo venga distrutto, mentre abbiamo da tempo capito e cercato di sensibilizzare tutti sul fatto che gli unici depositari della riservatezza siete voi, la vostra intelligenza in quello che scrivete e leggete, la vostra accortezza nel non delegare a nessuno questo aspetto della vostra vita. I nostri dischi (tranne gli archivi delle liste) erano crittati, ma con il clone del disco e un po’ di tempo nessun sistema di crittazione è indecifrabile. Per cui non cullatevi in un falso senso di sicurezza.

Sostenete la battaglia che intraprenderemo come già abbiamo fatto ai tempi del primo crackdown contro A/I, diffondete quello che vi racconteremo, combattete contro ogni forma di limitazione della vostra libertà di comunicare.

Al contrario della polizia noi vogliamo educarne cento per colpirne uno, quel genio che nella polizia postale ha pensato che copiare i dati di 2000 persone fosse una buona idea per ottenere un pugno di mosche.

***

[english version]

Police raid: shoot a thousand to hit none!

It happens, since notoriously police doesn’t know how to aim properly: shoot in the crowd, you might eventually hit your target. Exactly as when they run round-ups, bringing havoc to whole streets as they look for something that might not even exist. The Italian postal police has a bad habit of rummaging in hundreds or even thousands of people’s personal data just to fine one particular message. It has happened again with the server the A/I collective keeps in Norway: its disks have been entirely cloned for an investigation we still cannot know anything about. It is likely that A/I is not directly implied in this supposed enquiry, but whatever may be happening, our users’ data (which were mostly encrypted) have been acquired by someone who could at most show a warrant for one specific search. It is the principle of hitting hundreds of people to pinpoint one of them: and while they’re at it, seizing all data is too much of a temptation; after all if you won’t find what you are looking for, you’ll have a prize at least to show your police friends.

When such things happen in China or in Iran, crowds of privacy champions pour into the streets to protest against the “regime” spying on its citizens. But if it happens in front of them, they are distracted, perhaps due to the media hype on the petty scandals that haunt this petty country.

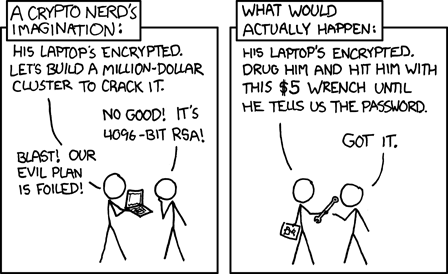

Such occurrences require us, all of us, to react quickly, learning to protect our privacy as well as protesting against electronic surveillance, which, clumsy as its claims may be, is in any case unjustified and repressive.

It is also interesting to note that there was no need for this operation: every time we have been asked for logs or information, we have always answered — it is not our fault, if the data they need do not exist or if they find them useless. Actually, we find this is one of our merits.

And we think it is also a merit that the R* Plan has allowed us to restore the services that were hit by this raid in no more than 24 hours: for 5 years now we have been telling our users that our aim is avoiding the destruction of our services, while in the meantime we have also realized and tried to tell everybody that each single user is responsible for her own privacy, which depends on your intelligence when you write and read and on your accuracy in never entrusting this fundamental aspect of your life to someone else. Apart from the mailing lists archives, our disks were encrypted, but now they have been copied, and with time no encryption system is unbreakable. So don’t delude yourselves in a false sense of safety.

Support the battle that we will launch as we did after the first crackdown on our server: spread the news we will publish, fight against any restriction to your freedom of communication.

Unlike the police, we want to educate hundreds to hit one — the genius at the postal police who thought that copying 2000 people’s data could be a good idea to find nothing at all.

[Version française]

La police frappe dans le tas: tirer sur une centaine pour éduquer un seul?

C’est la logique de ceux qui ne savent pas sur quel pied danser. Dans le doute, frappez dans le tas, peut-être que vous pussiez prendre aussi votre cible. Où la logique des rafles, dans lesquelles on chamboule des rues entières en cherchent quelque chose qu’il n y a pas. La police italienne a la mauvaise habitude de fouiller dans les données des centaines, des milliers, de personnes en cherchent peut-être soulement une e-mail. Ça c’est arrivé au serveur d’A/I en Norvège. Les hard disks ont été entièrement clonès pour une indagine de police dont n’ont dit encore rien. Meme si nous sommes pas impliqués directement dans une éventuel enquête, toujours est-il que les données de notres utilisateurs (dans la majorité des cas chiffrés) ont été en tout cas acquis par quelqu’un qu’avait le mandat tout au plus pour chercher une chose specifique.

Mais ça c’est la logique du “tirer sur une centaine pour éduquer un seul”: d’abord je me prend tous le donnés, en suite quand je ne trouve pas ce que je cherchais, au revoir et mercì.

Quand cettes choses se passent en Cine ou en Iran, voilà tout de suite des troupes d’heroes de la confidentialité en tonnent contre le “régime” qui surveille ses propres citoyens. S’il se passe sous leur nez ils se distraient en pensent peut-être aux rituels tribaux qu’on fait dans les étages supérieurs de notre pays.

Devant de tels épisodes, il faut réagir rapidement et de nombreux, en apprenant à protéger la confidentialité de nos données comme en protestant contre la surveillance électronique qui monte avec ses tentatives plus ou moins maladroites, mais également arbitraires et répressives.

Il est aussi intéressant de noter qu’il n’y avait absolument pas besoin de faire cette opération: chaque fois on a nous demandé des files logs où des informations nous avons toujour repondue; ce n’est pas notre faute si les informations qu’on cherche nous ne l’avons pas où si elles sont inutiles. Au maximum, nous considérons qu’il est un mérite. Comme nous considérons un mérite que dans les 24 heures le Plan R* a nous permis de reprendre tous les services fermés par le raid: depuis 5 années nous disons à tous nos membres que notre objectif est de prévenir que ce que nous offrons soit détruit. Nous avons aussi compris depuis longtemps et nous avons tenté de soulever votre conscience du fait que les gardiens de votre propre confidentialité est à vous, à votre intelligence dans ce que vous écrivez et lirez, à votre prévoyance de ne pas déléguer à quiconque cet aspect de votre vie. Notres hard disks (sauf les archives de les mailing lists) étaient chiffrés, mais avec un clonage et beaucoup de temps à perdre pas de système de cryptage est indéchiffrable. C’est à dire: ne pas bercez vous d’un faux sentiment de sécurité.

Soutenez le combat que nous entreprenons comme déjà fait à l’époque du première crackdown contre A/I, propagez ce que nous irons vous dire, continuez la lutte contre toutes les formes de limitation de votre liberté de communiquer.

(des révisions à cette traduction sont bienvenues!)

I compagni francesi del collettivo

I compagni francesi del collettivo  Google prospera dovunque la privacy venga sottovalutata: se il tuo comportamento è simile a quello della maggioranza degli utenti di Internet, Google sa di te molto più di quanto ti piacerebbe anche se usi i suoi servizi senza registrarti. In molti casi, grazie a servizi “invisibili” come Google Analytics, è possibile scoprire quali siti visiti anche senza che li cerchi con il motore di ricerca di Google, e se usi Gmail, anche il contenuto di tutti i tuoi messaggi viene registrato per trasformarti in una profilazione perfetta.

Google prospera dovunque la privacy venga sottovalutata: se il tuo comportamento è simile a quello della maggioranza degli utenti di Internet, Google sa di te molto più di quanto ti piacerebbe anche se usi i suoi servizi senza registrarti. In molti casi, grazie a servizi “invisibili” come Google Analytics, è possibile scoprire quali siti visiti anche senza che li cerchi con il motore di ricerca di Google, e se usi Gmail, anche il contenuto di tutti i tuoi messaggi viene registrato per trasformarti in una profilazione perfetta.