Segui il nostro tweet per aggiornamenti sulla reinstallazione dell’infrastruttura

Read our updates on Twitter for news on the reinstallation of our infrastructure

[English version below]

[Versión en Español mas abajo]

[Portuguese]

Ieri, giovedì 14 settembre, abbiamo scoperto che qualche giorno fa un account di amministratore è stato compromesso. Appena ce ne siamo resi conto, abbiamo cominciato immediatamente a lavorare per risolvere il problema. Abbiamo già realizzato le mitigazioni necessarie e siamo riusciti nuovamente a rimettere tutto in sicurezza. Sono ancora in corso analisi dei log e la reinstallazione dell’infrastruttura.

Stiamo analizzando i dettagli della situazione per sapere esattamente che cosa è successo. Data la natura dell’intrusione, potenzialmente tutti i dati degli utenti sono stati accessibili agli intrusi, ma al momento non abbiamo prove del fatto che siano state toccate delle caselle di posta.

Come misura di sicurezza minima, dovresti cambiare tutte le tue password e le domande di recupero dei tuoi account (email, webdav, lista di email e newsletter, noblogs.org). Ti consigliamo di usare una password forte.

Inoltre raccomandiamo sempre caldamente, se ancora non lo hai ancora fatto, di attivare l’autenticazione a due fattori (2FA) per tenere il tuo account più al sicuro.

Nel caso l’autenticazione 2FA fosse già stata abilitata, dovrai resettarla, disattivandola e riattivandola.

Se ne hai la possibilità, scarica sempre i messaggi di posta sul tuo computer, conservandoli con la dovuta cautela, invece di lasciarli sui nostri server. Inoltre per maggior sicurezza ricorda sempre di crittografare le tue comunicazioni:

* email

* chat

[English version]

Yesterday, on Thursday 14 September, we found out that a few days ago an admin account had been compromised. As soon as we spotted this intrusion, we immediately got to work for solving the problem. We have already taken the necessary mitigation measures and have secured the machines. We are still analyzing logs and reinstalling the infrastructure.

We are examining the details of the situation to figure out what happened exactly. Given the nature of this intrusion, all users’ data might have potentially been accessed by the intruders, but so far we have found no evidence that someone touched the mailboxes.

As a minimum security requirement, you should change all your passwords and the recovery questions for your accounts (email, webdav, mailing lists and newsletters, noblogs.org). We recommend to create strong passwords for this.

We also strongly suggest, if you haven’t done so already, to activate 2-factor authentication to secure the access to your account.

If you have already enabled 2-factor authentication, you should reset that too, by deactivating it and activating it again.

If you can, always download your email messages to your personal computer, storing them with care, instead of keeping them in our servers. Also, remember to secure your communications by encrypting them:

* email

* chat

[Español]

Ayer, jueves 14 de Septiembre, hemos descubierto hace unos días que una cuenta de administración de nuestra infraestructura había sido violada. En cuanto nos hemos dado cuenta hemos empezado a trabajar para resolver el problema. Hemos tomados las medidas de mitigación necesarias y hemos puesto en seguridad las maquinas. Estamos todavía analizando los logs y reinstalando la infraestructura.

Estamos también examinando los detalles de la situación para averiguar lo que ha ocurrido. Dada la naturaleza de la violación, los intrusos han tenido acceso a todos los datos de los usuarios, pero en este momento no tenemos pruebas de que hayan tocado las cuentas de correo.

Como medida mínima de seguridad, tienes que cambiar las contraseñas y las preguntas de seguridad de todas tus cuentas (email, webdav, listas de correo y newsletters, noblogs.org). Te recomendamos de crear contraseñas fuertes.

También te recomendamos, si no lo has hecho todavía, activar la autenticación de dos factores (2FA).

Si ya tenias la autenticación de dos factores habilitada, tendrás que resetearla, deshabilitandola y volviendo a habilitarla.

Si puedes, descargate siempre los mensajes de tu correo en tu ordenador personal, y guardalos con cuidado, en vez de dejarlos en nuestros servidores. También recuérdate de cifrar tus comunicaciones:

* correo

* chat

[Portuguese]

No dia 14 de Setembro, descobrimos depois de alguns dias que uma conta de administração da nossa infraestrutura foi violada.

Na hora que descobrimos isso, começamos imediatamente e trabalhar para resolver o problema. Já realizamos as mitigações necessárias e conseguimos assegurar novamente las maquinas

Estamos analisando os detalhes da situação para saber exatamente o que aconteceu. Considerando a naturaleza de la violação, os intrusos tiveram acesso a todos os dados de usuários, mas nesse momento não temos prova que tocaram as contas de email.

Como medida minima de segurança, tem que mudar sua senhas e suas perguntas de seguridade de todas suas contas (email, webdav, listas, newsletter, noblogs.org). Recomendamos usar senhas forte.

Também recomendamos, se ainda você não está ativo, ativar a autenticação 2FA

Se você já tem 2FA habilitada, você precisa reconfigurá-la, desativando e reativando a mesma.

Se pode, baixa sempre suas emails no seu computador, e guardá-las com cuidado, em lugar de manter as email dentro do nossos servidores. Também lembra-se de criptografar suas comunicações:

Para maior segurança lembra sempre de encriptar suas comunicações:

* email

* bate-papo

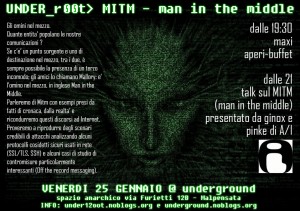

Gli omini nel mezzo. Quante entita’ popolano le nostre comunicazioni ? Se c’e’ un punto sorgente e uno di destinazione nel mezzo, tra i due, e’ sempre possibile la presenza di un terzo incomodo, gli amici lo chiamano Mallory: e’ l’omino nel mezzo, in inglese Man in the Middle. Parleremo di Mitm con esempi presi da fatti di cronaca, dalla realta’ e ricondurremo questi discorsi ad Internet. Proveremo a riprodurre degli scenari credibili di attacchi analizzando alcuni protocolli cosidetti sicuri usati in rete (SSL/TLS, SSH) e alcuni casi di studio di contromisure particolarmente interessanti (Off the record messaging).

Gli omini nel mezzo. Quante entita’ popolano le nostre comunicazioni ? Se c’e’ un punto sorgente e uno di destinazione nel mezzo, tra i due, e’ sempre possibile la presenza di un terzo incomodo, gli amici lo chiamano Mallory: e’ l’omino nel mezzo, in inglese Man in the Middle. Parleremo di Mitm con esempi presi da fatti di cronaca, dalla realta’ e ricondurremo questi discorsi ad Internet. Proveremo a riprodurre degli scenari credibili di attacchi analizzando alcuni protocolli cosidetti sicuri usati in rete (SSL/TLS, SSH) e alcuni casi di studio di contromisure particolarmente interessanti (Off the record messaging).